网络协议分析

RIP v2 抓包与分析

实验环境:eNSP

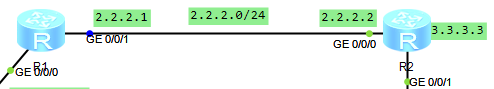

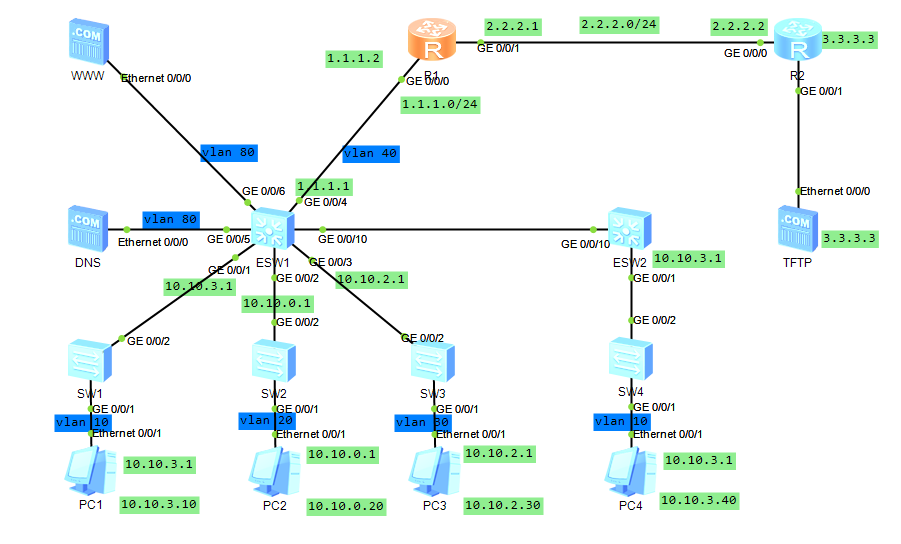

如图在 R1的 GE0/0/1 端口上开启 Wireshark 抓包:

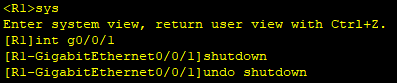

先进入R1:关闭该端口,在开启该端口,让 Wireshark 能抓到 RIP Request 和 RIP Response 包。

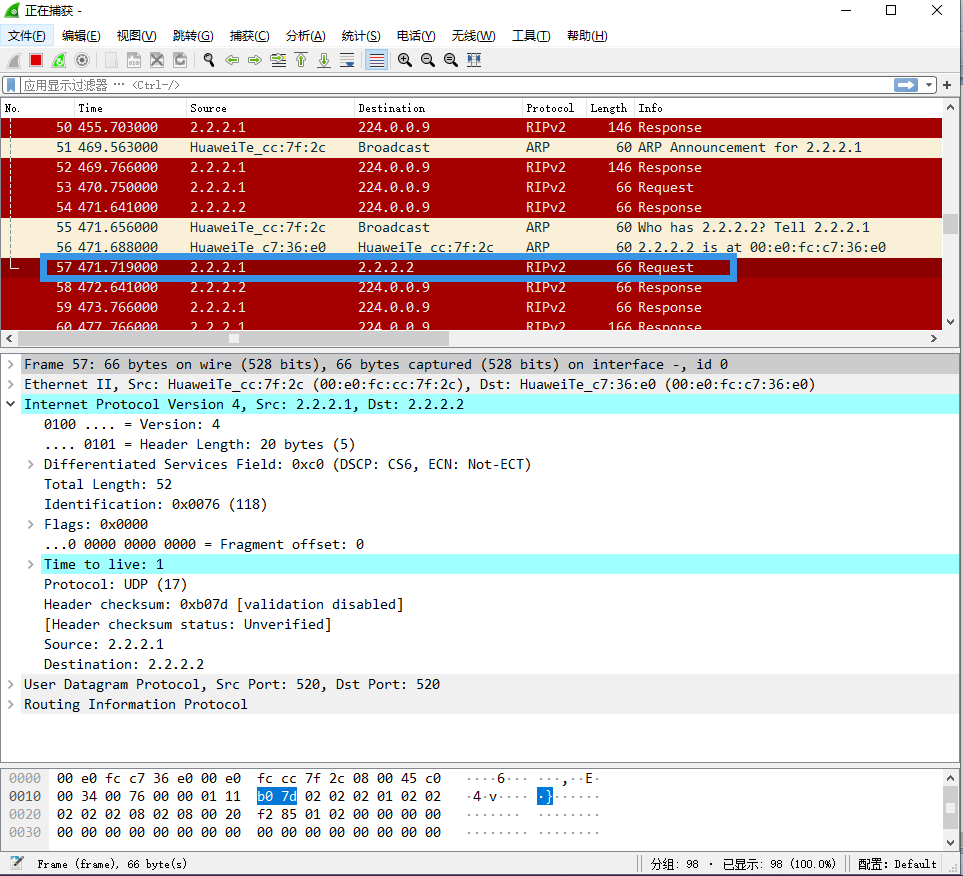

RIP Request 包:

RIPv2 协议的交互报文,对应的是Frame 57这条 RIPv2 请求包,下面从报文类型、协议字段、交互逻辑三方面分析:

一、报文基本信息(Frame 57)

报文类型:RIPv2 的Request(请求包)

传输层:基于 UDP 协议,端口号固定为520(RIP 协议的标准端口)

源 / 目的 IP:

- 源 IP:2.2.2.1(对应拓扑中 R1 的 G0/0/1 接口 IP)

- 目的 IP:2.2.2.2(对应拓扑中 R2 的 G0/0/0 接口 IP)

报文长度:66 字节(符合 RIPv2 请求包的典型长度)

二、****RIPv2 协议字段解析(关键部分)

从抓包的Routing Information Protocol部分可以看到 RIPv2 的核心字段:

- Command****(命令字段):值为1 → 表示这是Request(请求包),用于向对方请求路由信息;

(若值为2则是Response响应包,用于发送自己的路由表)

- Version****(版本字段):值为2 → 明确是 RIPv2 协议(支持无类路由、子网掩码、认证等);

- Route Entry****(路由条目):

抓包中该请求包未携带具体路由条目(属于 “全路由请求”),作用是让对方(R2)返回自己的完整路由表。

三、交互逻辑(结合拓扑)

结合拓扑中 R1 和 R2 的 RIP 配置,这条报文的交互场景是:

- 发送方:R1(IP=2.2.2.1)主动向 R2(IP=2.2.2.2)发送 RIPv2 请求包,请求 R2 的路由信息;

- 后续动作:R2 收到请求后,会回复Response响应包(对应抓包中Frame 58的 RIPv2 Response),将自己的路由表(如 3.3.3.0/24)发送给 R1;

- 协议意义:RIPv2 通过 “请求 - 响应” 的方式同步路由,确保 R1 和 R2 的路由表一致,实现动态互通。

四、补充验证(抓包中其他 RIP 报文)

从抓包列表可以看到:

- Frame 52/54/59:RIPv2 的Response包(Command=2),是设备主动发送的路由更新;

- Frame 51:ARP 报文(用于解析 2.2.2.1 的 MAC 地址),是 RIP 报文传输前的链路层准备。

这条抓包完整体现了 RIPv2 的请求交互流程,符合 RIP 协议的动态路由同步逻辑,和我们之前配置的 R1/R2 的 RIP 策略完全匹配。

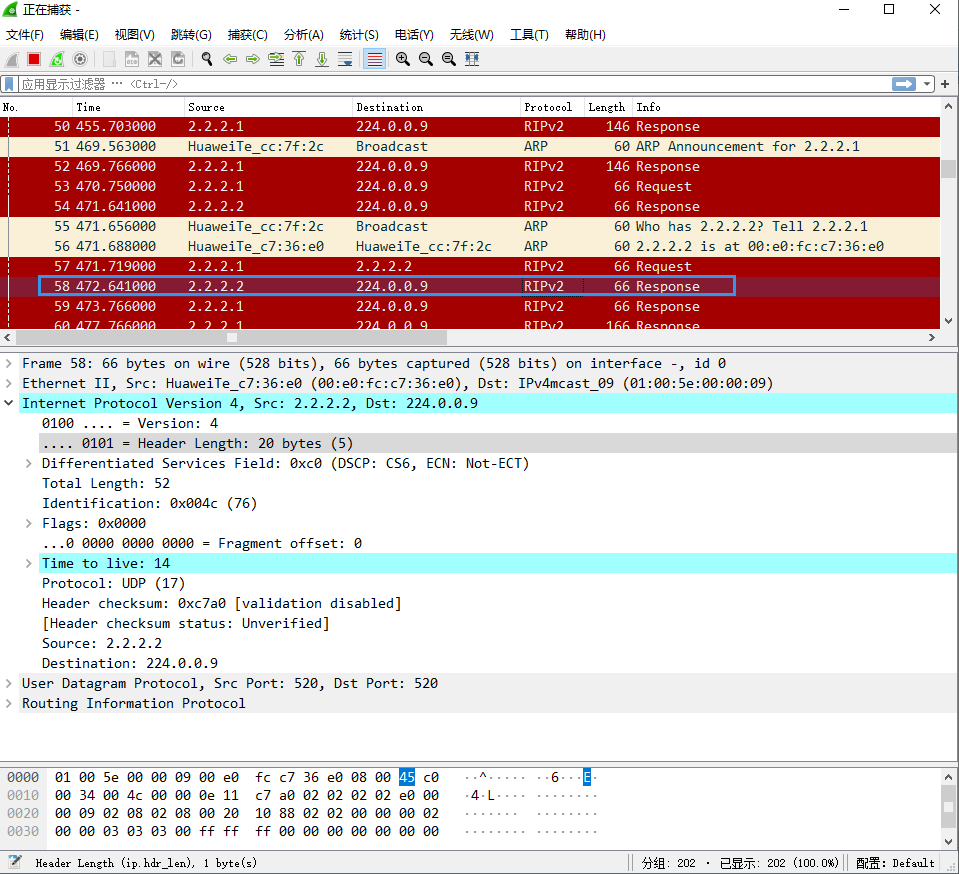

RIP Response 包:

RIPv2 的 Response****(响应包)(Frame 58),是 RIP 动态路由同步的核心报文之一,下面从报文属性、协议字段、交互逻辑三方面分析:

一、报文基本信息(Frame 58)

报文类型:RIPv2 的Response(响应包)

传输层:基于 UDP 协议,源 / 目的端口均为520(RIP 协议的标准端口)

源 / 目的 IP:

- 源 IP:2.2.2.2(对应拓扑中 R2 的 G0/0/0 接口 IP)

- 目的 IP:224.0.0.9(RIPv2 的组播地址,用于向同一 RIP 域内的设备广播路由更新)

报文长度:66 字节(符合 RIPv2 单条路由响应包的典型长度)

二、****RIPv2 协议字段解析(关键部分)

从Routing Information Protocol部分可以看到核心字段:

- Command****(命令字段):值为2 → 明确是Response(响应包),用于主动发送 / 回复路由信息;

- Version****(版本字段):值为2 → 是 RIPv2 协议(支持组播更新、子网掩码等特性);

- Route Entry****(路由条目):

该响应包携带了 R2 的直连 / 学习到的路由(如拓扑中 R2 的3.3.3.0/24网段),通过该字段同步给 R1 及其他 RIP 域内设备。

三、交互逻辑(结合拓扑)

结合之前的配置,这条报文的场景是:

- 发送方:R2(IP=2.2.2.2)主动向 RIP 组播地址224.0.0.9发送响应包,同步自己的路由表;

- 接收方:同一 RIP 域内的设备(如 R1)会监听224.0.0.9,收到后更新本地路由表(比如 R1 会学习到 R2 的3.3.3.0/24网段);

- 协议优势:RIPv2 用组播(224.0.0.9)替代 RIPv1 的广播,减少了网络中无关设备的报文开销。

四、抓包中其他关联信息

从抓包列表能看到:

- Frame 57:是 R1 向 R2 发送的Request请求包,触发了本次 R2 的Response响应;

- 组播特性:目的 IP224.0.0.9是 RIPv2 的专属组播地址,体现了 RIPv2 相比 v1 的优化(广播→组播,更高效)。

这条抓包完整呈现了 RIPv2 的主动路由更新流程,和我们配置的 R1/R2 动态路由互通逻辑完全一致,是 RIP 协议实现全网路由同步的关键交互。

Packet Tracer - 实施一个小型网络

1 | # RTA: |

1 | # SW1: |

1 | # SW2: |

Telnet 抓包分析 && TCP 三握四挥抓包

在ESW1上增添配置:

1 | <ESW1>sys |

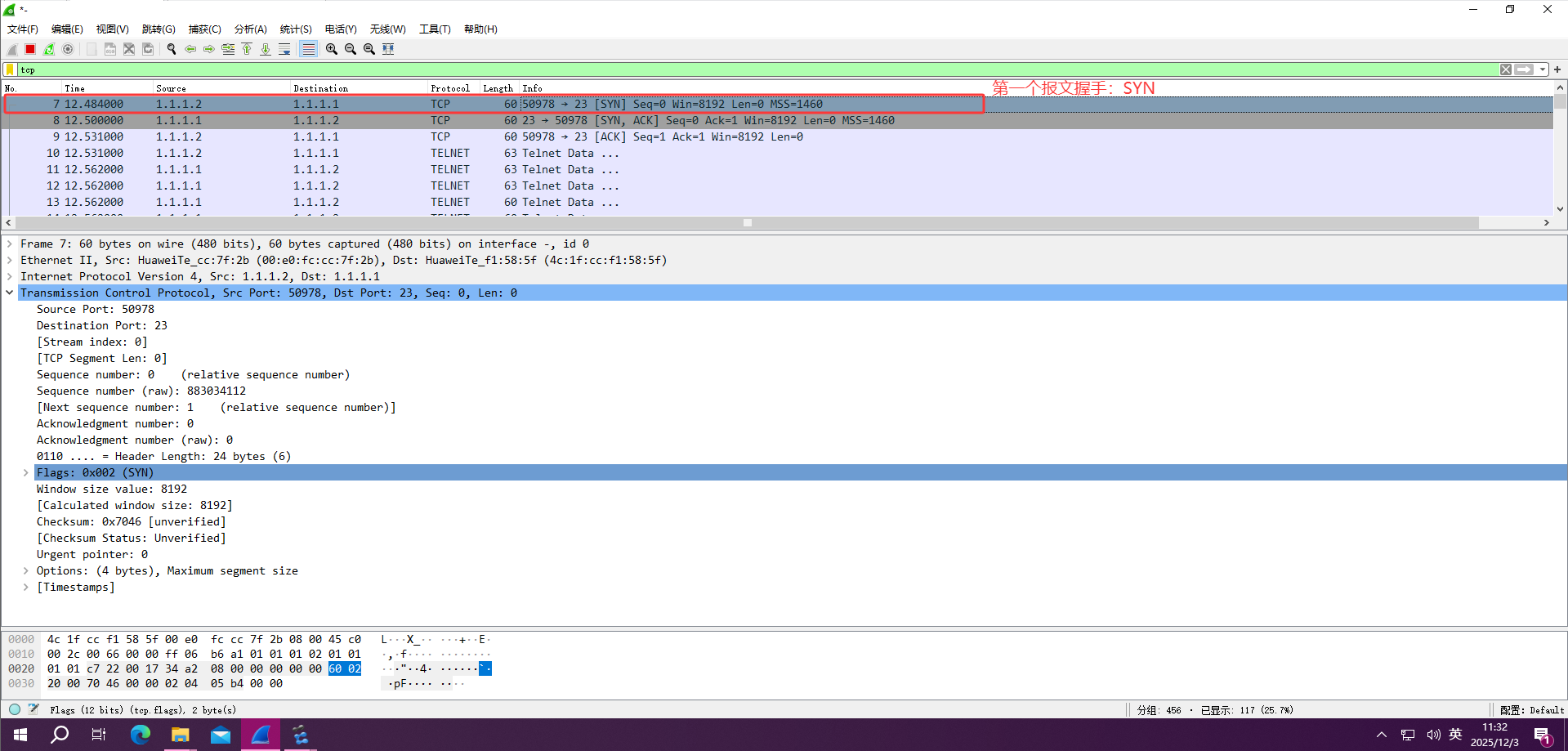

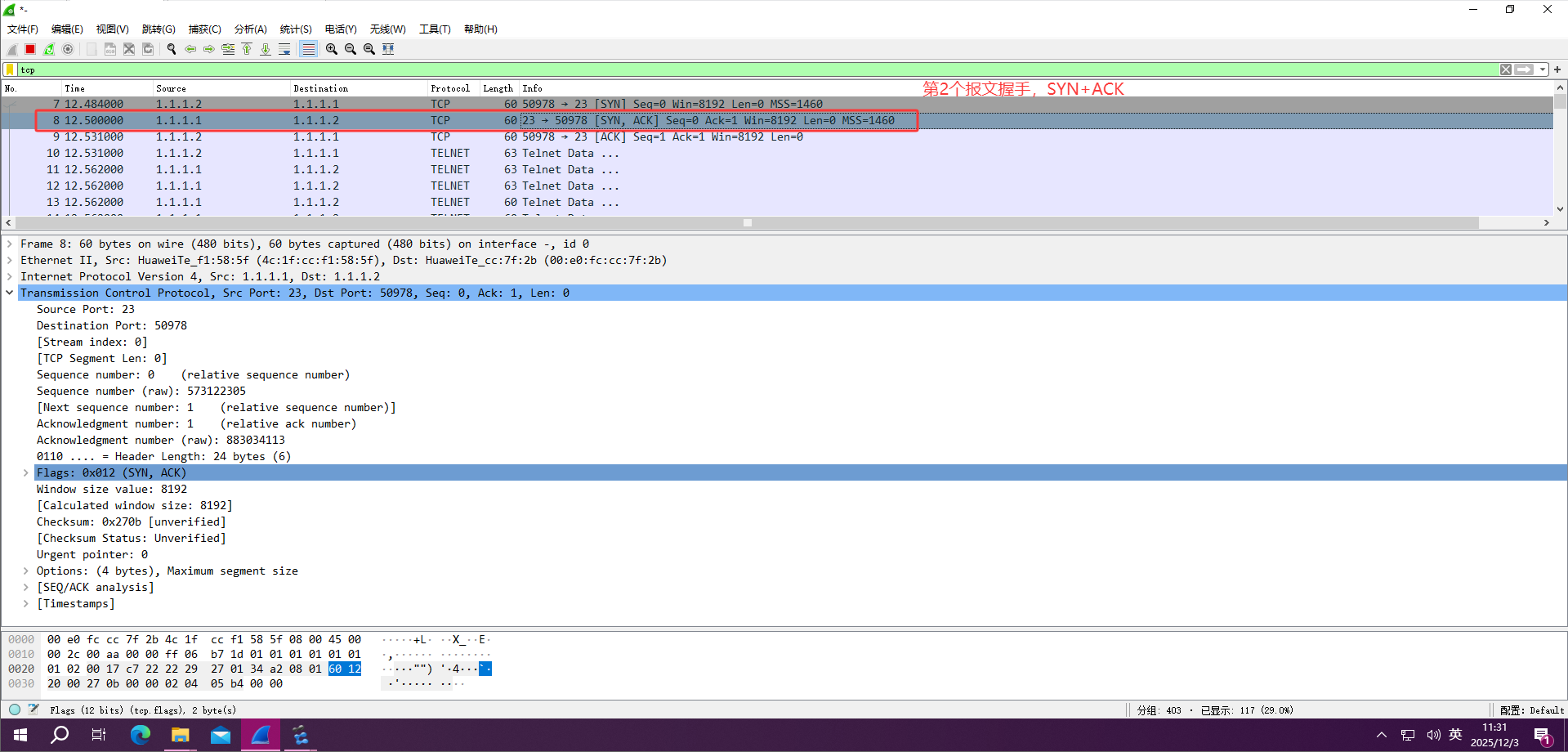

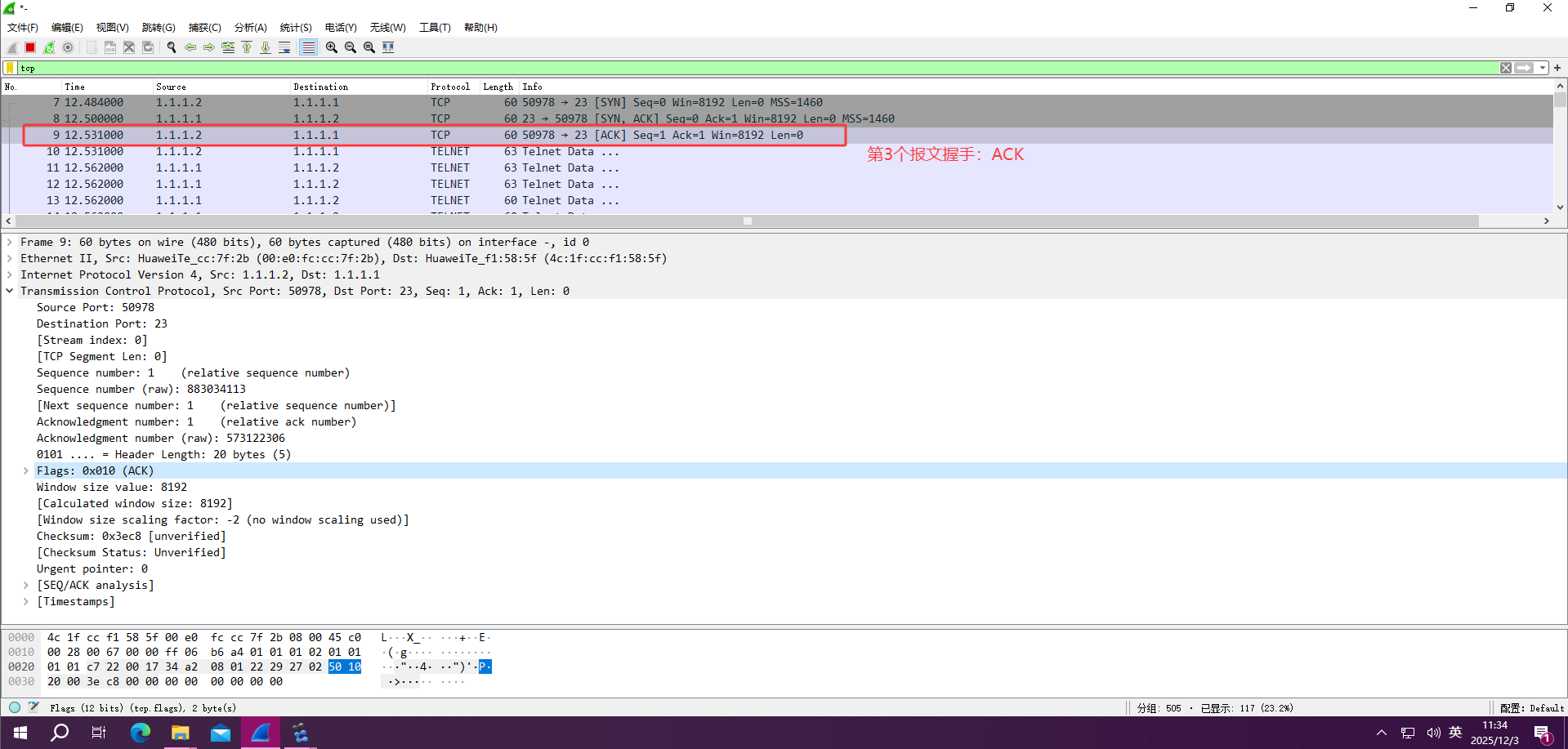

在ESW1的GE0/0/4口上进行抓包:

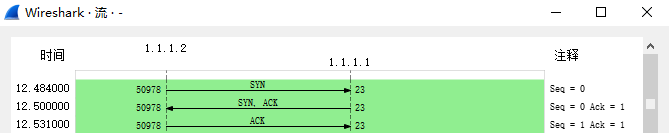

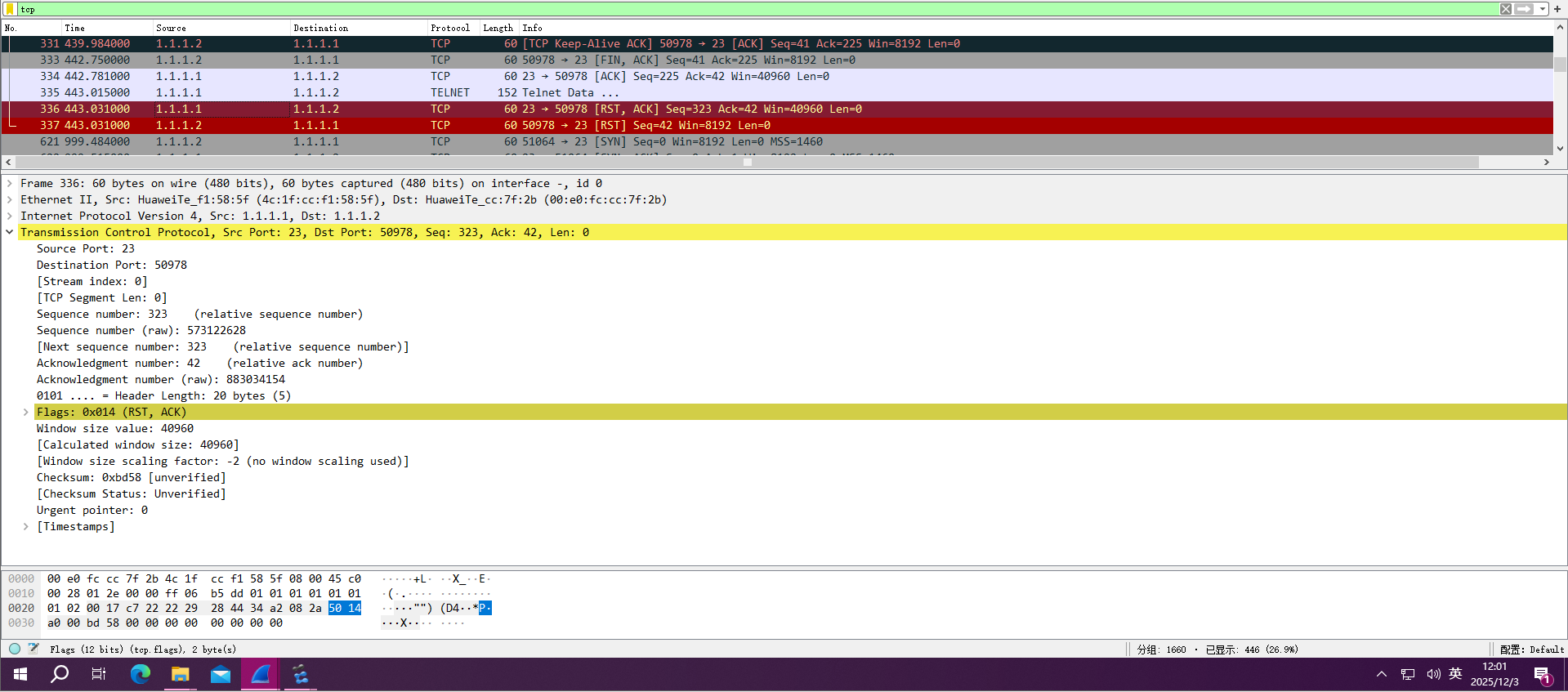

Wireshark -> “统计” -> 流量图 -> TCP Flows

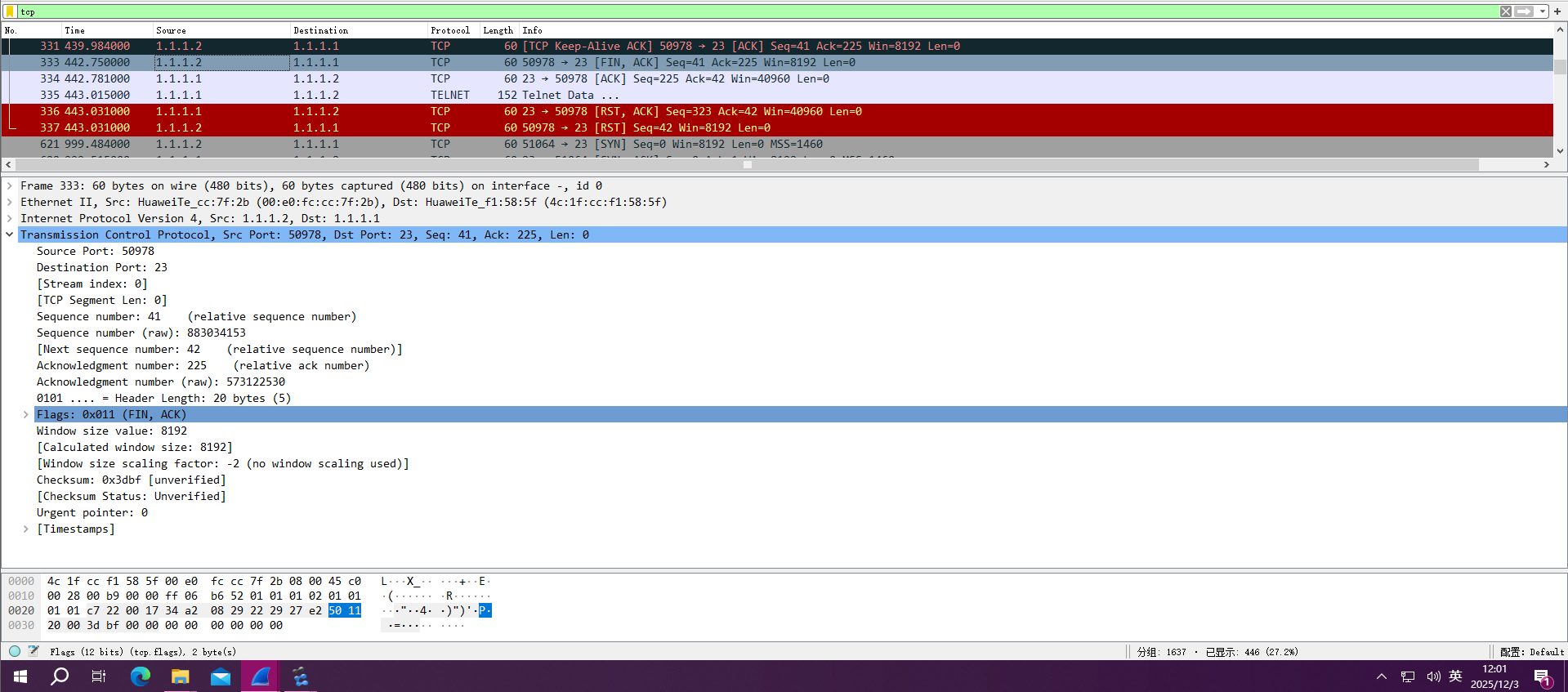

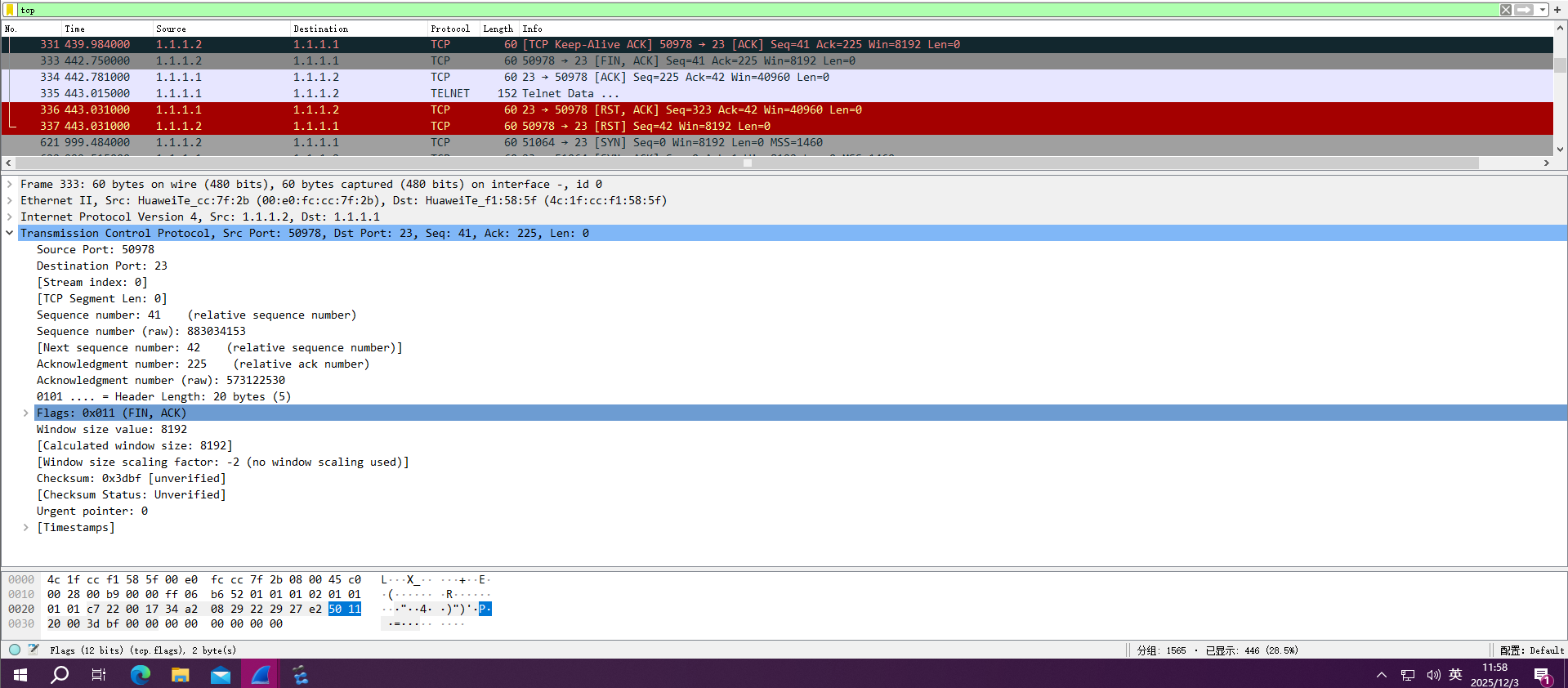

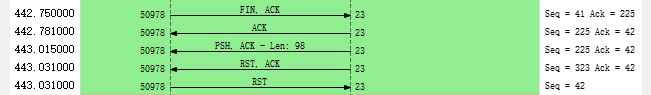

被中断的四次挥手:在eNSP模拟器中telnet无法触发正常四次挥手,这里截结束时的图

流量图如下图所示:

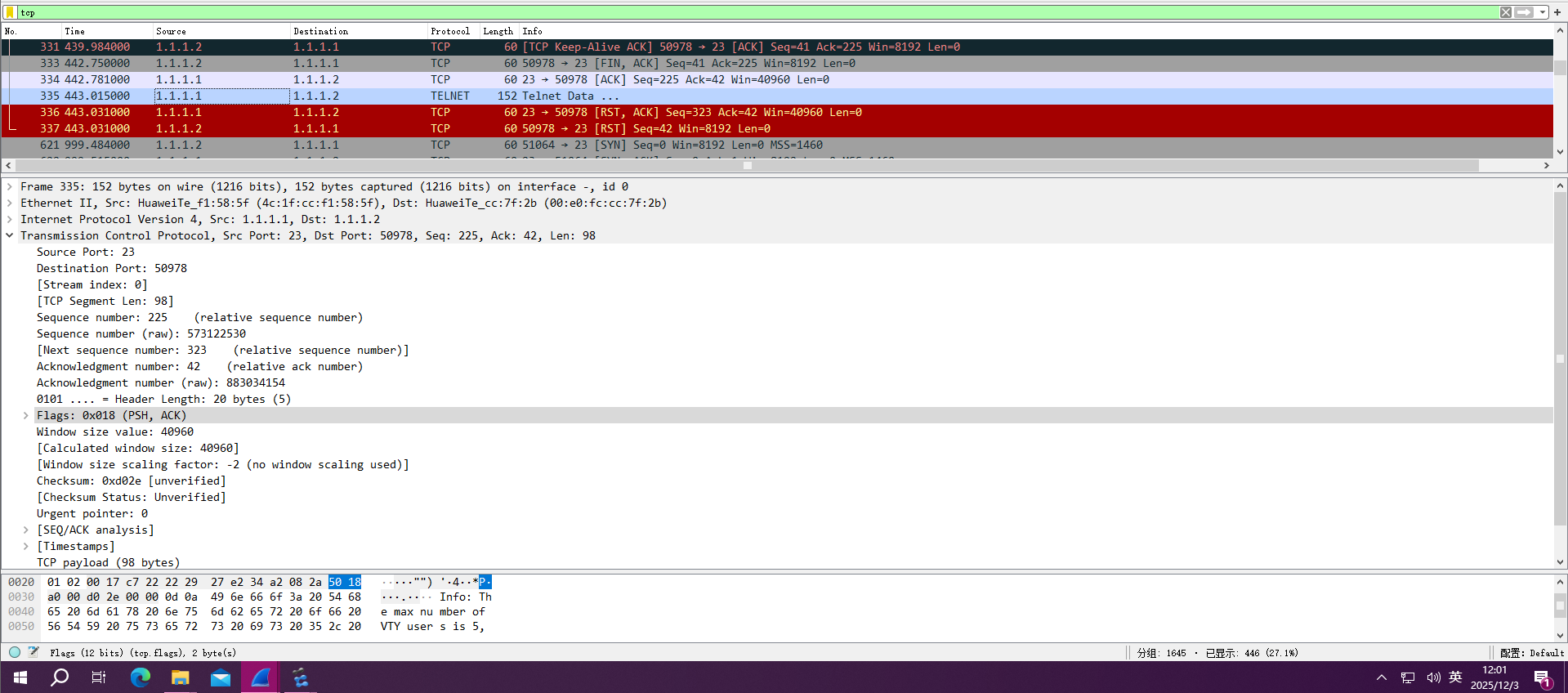

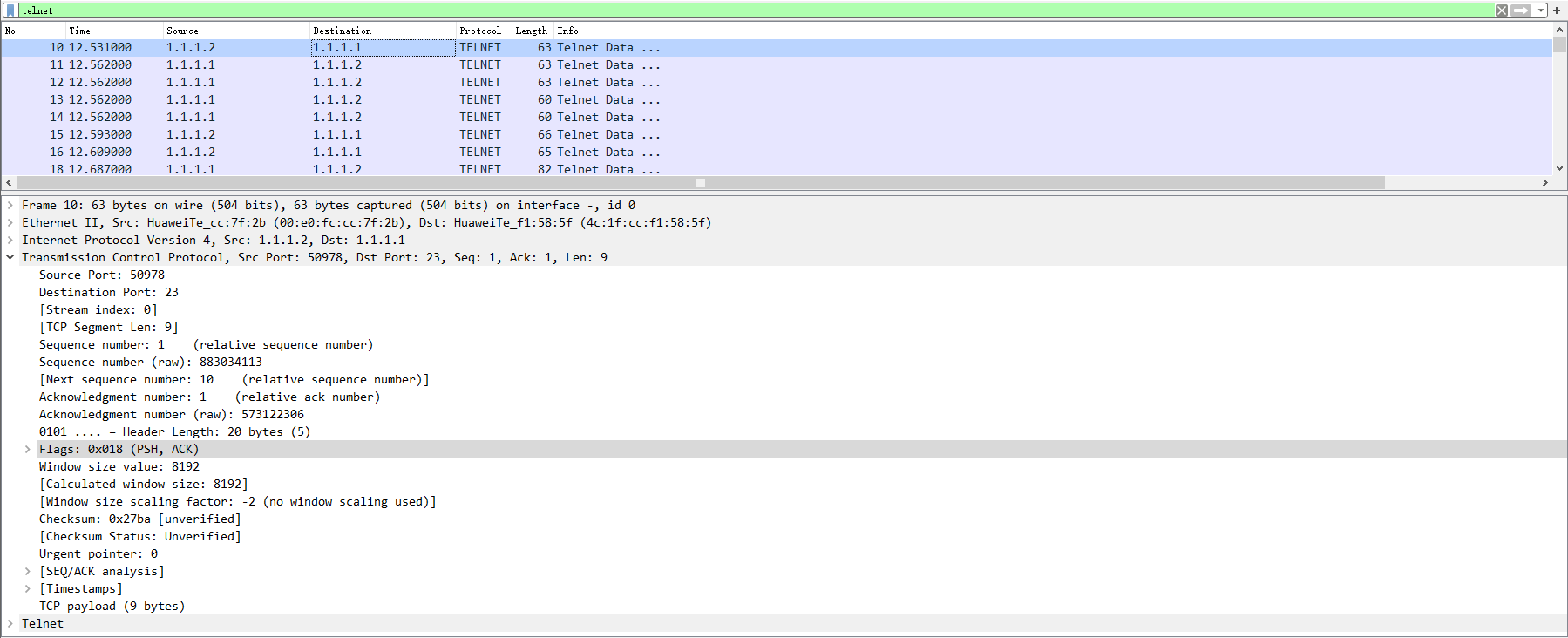

Telnet 包分析:

同上,在ESW1的GE0/0/4口上进行抓包:

- 通信基本信息

- 通信双方:IP 为

1.1.1.2和1.1.1.1的设备,通过 Telnet(端口 23) 交互(Telnet 是远程登录协议)。 - 传输层协议:基于 TCP(可靠传输),比如第 10 帧的源端口是 50978、目的端口是 23。

- 报文特征(以第 10 帧为例)

- TCP 细节

- 标记了

PSH(推送数据)和ACK(确认)标志,说明这是带数据的确认报文; - 数据长度为 9 字节(TCP payload),属于 Telnet 的交互数据。

- 标记了

DNS 解析实验

(1) 启动wireshark抓包软件

(2) cmd -> nslookup

(3) 输入域名进行解析